ECDH (Elliptic Curve Diffie–Hellman) — это протокол обмена ключами, основанный на эллиптических кривых. Он позволяет двум сторонам, не имеющим общего секрета, безопасно выработать общий сеансовый ключКлюч в криптографии — это основной элемент, используемый для шифрования и расшифровки данных. Ключ представляет собой секретную информ More, даже при условии, что их коммуникация прослушивается.

Этот алгоритм является улучшенной версией классического протокола Диффи-Хеллмана, адаптированного под современные требования безопасности и производительности. В сочетании с электронной подписью он обеспечивает:

- Защиту от подмены участников;

- Шифрование данных;

- Реализацию механизма Perfect Forward Secrecy (PFS).

Основные характеристики

| Характеристика | Описание |

|---|---|

| Тип алгоритма | Асимметричный обмен ключами |

| Базовая математика | Эллиптические кривые |

| Длина ключа | 256 бит и выше |

| Скорость работы | Высокая |

| Стандарты | NISTНациональный институт стандартов и технологий (NIST) — это научно-исследовательский институт и организация по стандартизации, находящая More SP 800-56A, RFC 5903, ГОСТ Р 34.10-2012ГОСТ Р 34.10-2012 — это российский государственный стандарт, регламентирующий алгоритмы формирования и проверки электронной цифровой подп More (в части использования кривых) |

| Использование | TLS, SSH, IPsec, S/MIME, ERP, ЭДОЭлектронный документооборот (ЭДО) — это автоматизированная система управления документами, которая позволяет создавать, обрабатывать, More |

| Совместимость | OpenSSLOpenSSL — это открытая библиотека и набор утилит с открытым исходным кодом, предназначенный для реализации протоколов SSL (Secure Sockets Layer) и TLS (Tr More, Bouncy CastleBouncy Castle — это популярная многофункциональная криптографическая библиотека с открытым исходным кодом, поддерживающая широкий спектр а More, Microsoft CNG, Wordfey CSP, КриптоПро CSPКриптоПро CSP (Cryptographic Service Provider) — это сертифицированное программное обеспечение для работы с квалифицированной электронной подписью (К More |

Назначение ECDH

Протокол ECDH используется в следующих задачах:

1. Обмен ключами через небезопасный канал

- Позволяет участникам установить общий секрет без передачи его по сети;

- Используется для генерации сеансовых ключей шифрования.

2. Шифрование с открытым ключом

- Применяется как часть асимметричного шифрования в API, мессенджерах, IoT-устройствах.

3. Создание защищённых соединений

- Является частью протоколов: TLS 1.2/1.3, SSH, WireGuard, IPsec;

- Обеспечивает Perfect Forward Secrecy (PFS) — даже если один ключКлюч в криптографии — это основной элемент, используемый для шифрования и расшифровки данных. Ключ представляет собой секретную информ More скомпрометирован, другие остаются в безопасности.

4. Мобильная и встраиваемая криптографияКриптография — это передовая область кибербезопасности, занимающаяся шифрованием и защитой данных. Она использует сложные алгоритмы More

- Подходит для устройств с ограниченными ресурсами из-за своей эффективности;

- Широко применяется в смартфонах, датчиках, облачных сервисах.

5. Интеграция в документооборот

- Может использоваться для шифрования документов в частном обороте;

- В государственных системах РФ — только в связке с ГОСТ-алгоритмами.

Как работает ECDH?

Алгоритм ECDH строится на принципе обмена ключами между двумя сторонами:

- Каждый участник генерирует пару ключей:

- Закрытый (хранится локально);

- Открытый (передаётся другой стороне).

- Открытые ключи обмениваются по любому доступному каналу, даже если он потенциально небезопасен;

- На основе своего закрытого и чужого открытого ключа каждый участник вычисляет общее значение (секрет), которое может быть использовано как:

- Сеансовый ключКлюч в криптографии — это основной элемент, используемый для шифрования и расшифровки данных. Ключ представляет собой секретную информ More для симметричного шифрования (AESAES (Advanced Encryption Standard) — это международный стандарт блочного симметричного шифрования, утверждён Национальным институтом стандартов США ( More, ChaCha20);

- Начальный вектор для генерации других ключевых материалов.

Такой подход делает ECDH одним из самых популярных механизмов обмена ключами в современной криптографии.

Преимущества ECDH

- Высокая производительность — операции выполняются быстрее, чем в RSARSA (Rivest–Shamir–Adleman) — один из первых и самых известных алгоритмов асимметричного шифрования, разработанный в 1977 году Рональдом Ривестом, More;

- Устойчивость к атакам — особенно при использовании с проверенными кривыми;

- Короткие ключи — 256-битный ECDH эквивалентен 3072-битному RSARSA (Rivest–Shamir–Adleman) — один из первых и самых известных алгоритмов асимметричного шифрования, разработанный в 1977 году Рональдом Ривестом, More по уровню защиты;

- Поддержка PFS — гарантирует уникальность каждого сеансового ключа;

- Совместимость — интегрирован в большинство библиотек и протоколов безопасности.

Сравнение с другими алгоритмами

| Алгоритм | Тип | Безопасность | Длина ключа | Использование в РФ | Совместимость с PKI |

|---|---|---|---|---|---|

| ECDH | Обмен ключами | Высокая | 256 бит | ✅ Только внутри частного сектора | |

| RSARSA (Rivest–Shamir–Adleman) — один из первых и самых известных алгоритмов асимметричного шифрования, разработанный в 1977 году Рональдом Ривестом, More | Шифрование / обмен | Средняя | 2048+ бит | ✅ Частично допустим | |

| X25519X25519 — это современный алгоритм обмена ключами по эллиптической кривой, разработанный Даниэлем Бернштейном и другими специалистами. Он More | Обмен ключами | Высокая | 256 бит | ❌ Не соответствует ГОСТ | |

| ГОСТ | Российский аналог | Соответствует ФСБ | 256 / 512 бит | ✅ Обязательно в госсистемах |

Современные реализации

| Реализация | Поддержка ECDH |

|---|---|

| OpenSSLOpenSSL — это открытая библиотека и набор утилит с открытым исходным кодом, предназначенный для реализации протоколов SSL (Secure Sockets Layer) и TLS (Tr More | ✅ Полная поддержка |

| Bouncy CastleBouncy Castle — это популярная многофункциональная криптографическая библиотека с открытым исходным кодом, поддерживающая широкий спектр а More | ✅ |

| Microsoft CryptoAPI / CNG | ✅ |

| Wordfey CSP | ✅ При работе с ГОСТ-кривыми |

| КриптоПро CSPКриптоПро CSP (Cryptographic Service Provider) — это сертифицированное программное обеспечение для работы с квалифицированной электронной подписью (К More | ✅ Интеграция с ГОСТ и ECDSAECDSA (Elliptic Curve Digital Signature Algorithm) — это алгоритм создания и проверки электронной цифровой подписи, основанный на использовании эллиптически More |

| libsodiumlibsodium — это современная, кроссплатформенная криптографическая библиотека с открытым исходным кодом, разработанная с упором на простот More | ✅ Для X25519X25519 — это современный алгоритм обмена ключами по эллиптической кривой, разработанный Даниэлем Бернштейном и другими специалистами. Он More (частный случай ECDH) |

| Java KeyStoreJava KeyStore или JKS — это специализированный формат хранения криптографических ключей и сертификатов, используемый в экосистеме Java. Он предс More | ✅ Через Bouncy CastleBouncy Castle — это популярная многофункциональная криптографическая библиотека с открытым исходным кодом, поддерживающая широкий спектр а More |

Где применяется ECDH?

| Сфера применения | Особенности использования |

|---|---|

| TLS / HTTPS | Установление защищённого канала связи |

| SSH | Аутентификация и шифрование трафика |

| IPsec / WireGuard | Создание безопасного туннеля |

| ERP-системы | Шифрование внутренних данных и документов |

| Мобильные приложения | Быстрый обмен ключами между клиентом и сервером |

| Электронный документооборот (ЭДОЭлектронный документооборот (ЭДО) — это автоматизированная система управления документами, которая позволяет создавать, обрабатывать, More) | В частном обороте между юридическими лицами |

| Системы M2M и IoTIoT (Internet of Things, Интернет вещей) — это технология, объединяющая физические устройства через интернет для сбора, обмена и анализа данных. Ус More | Защита данных между устройствами |

Безопасное использование

- Выбирайте надёжные кривые — такие как secp256r1, Curve25519;

- Не передавайте приватный ключКлюч в криптографии — это основной элемент, используемый для шифрования и расшифровки данных. Ключ представляет собой секретную информ More — он должен храниться в защищённом виде;

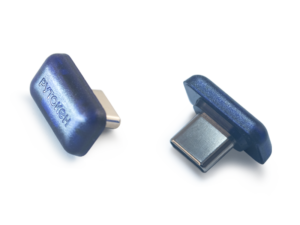

- Используйте HSMHSM (Hardware Security Module) — это аппаратное устройство, предназначенное для безопасного хранения, обработки и использования криптографических к More или токены — для хранения ключевой информации вне памяти устройства;

- Регулярно меняйте ключи — особенно при длительных сеансах;

- Проверяйте соответствие законодательству — в России требуется использовать ГОСТ-алгоритмы в официальном документообороте.

Практические примеры

✔ Настройка TLS-соединения

# Генерация ключевой пары ECDH

openssl ecparam -name secp256r1 -genkey -noout -out ecdh_private.key

openssl ec -in ecdh_private.key -pubout -out ecdh_public.key✔ Обмен ключами в микросервисах

- Сервис A отправляет свой открытый ключОткрытый ключ — это одна из двух частей асимметричной криптографической системы. Он используется для шифрования данных или проверки эл More сервису B;

- Сервис B использует его и свой закрытый для вычисления общего секрета;

- Полученный секрет служит основой для симметричного шифрования данных.

✔ Интеграция с ERP

- Используется для шифрования конфиденциальной информации в 1С, SAP, Oracle;

- Особенно актуален при обмене данными между филиалами или с внешними системами.

✔ Мобильные и встроенные решения

- Используется в Android, iOS, IoT-устройствах;

- Обеспечивает защиту данных в реальном времени.

Отличие от Ed25519

| Параметр | ECDH | Ed25519Ed25519 — это современный алгоритм цифровой подписи, основанный на эллиптической кривой Curve25519, разработанной Даниэлем Бернштейном. Он обе More |

|---|---|---|

| Назначение | Обмен ключами | Цифровая подпись |

| Кривая | secp256r1, secp384r1, Curve25519 | Twisted Edwards |

| Юридическая значимость | При использовании с ЭЦП — да | Да, но только в частном обороте |

| Соответствие ГОСТ | ❌ Только при использовании ГОСТ-кривых | ❌ Не сертифицирован ФСБ РФ |

Интеграция с государственными системами

| Система | Поддержка ECDH |

|---|---|

| ЕГАИСЕГАИС (Единая государственная автоматизированная информационная система) — это цифровая платформа, созданная для контроля оборота лек More | ❌ Только ГОСТ Р 34.10-2012ГОСТ Р 34.10-2012 — это российский государственный стандарт, регламентирующий алгоритмы формирования и проверки электронной цифровой подп More |

| ГИС ЭПДГИС ЭПД (Государственная информационная система в сфере торговли) — это федеральная цифровая платформа, созданная Минпромторгом РФ для More | ❌ Требуется совместимость с ГОСТ |

| ФНС | ❌ Обязательны сертифицированные провайдеры |

| ЕИСЕИС (Единая информационная система в сфере закупок) — это официальная государственная платформа, созданная для централизованного упра More | ❌ Только КЭПКЭП — это аббревиатура, которая расшифровывается как «квалифицированная электронная подпись». Это один из видов электронной подписи, о More по ГОСТ |

| 1С-Отчетность | ❌ Требуются ГОСТ-ключи |

| ERP-системы (при работе с госплатформами) | ❌ Необходимо использовать ГОСТ |

| Международный документооборот | ✅ Поддерживается во многих странах |

Будущее ECDH

По мере развития технологий и увеличения числа атак, ожидается:

- Переход на более стойкие алгоритмы (например, CRYSTALS-Dilithium при развитии квантовых угроз);

- Усиление требований к использованию в государственных системах;

- Повышение автоматизации обмена ключами;

- Развитие в составе WebAuthn / FIDO2 для аутентификации;

- Интеграция с облачными HSMHSM (Hardware Security Module) — это аппаратное устройство, предназначенное для безопасного хранения, обработки и использования криптографических к More и PKI-инфраструктурой.

Заключение

ECDH — это мощный инструмент для безопасного обмена ключами, который стал стандартом де-факто в частных и международных системах. Он обеспечивает:

- Высокую скорость выполнения операций,

- Устойчивость к компрометации,

- Защиту данных в реальном времени.

Если ваш бизнес работает:

- С частным документооборотом;

- В международной среде;

- С мобильными и встроенными решениями;

— тогда ECDH может стать важной частью вашей криптографической стратегии.

Однако, если вы взаимодействуете с государственными системами (ЕГАИСЕГАИС (Единая государственная автоматизированная информационная система) — это цифровая платформа, созданная для контроля оборота лек More, ГИС ЭПДГИС ЭПД (Государственная информационная система в сфере торговли) — это федеральная цифровая платформа, созданная Минпромторгом РФ для More, ЕИСЕИС (Единая информационная система в сфере закупок) — это официальная государственная платформа, созданная для централизованного упра More), необходимо использовать сертифицированные средства криптографии, поддерживающие ГОСТ Р 34.10-2012ГОСТ Р 34.10-2012 — это российский государственный стандарт, регламентирующий алгоритмы формирования и проверки электронной цифровой подп More, которые являются обязательными для таких платформ.